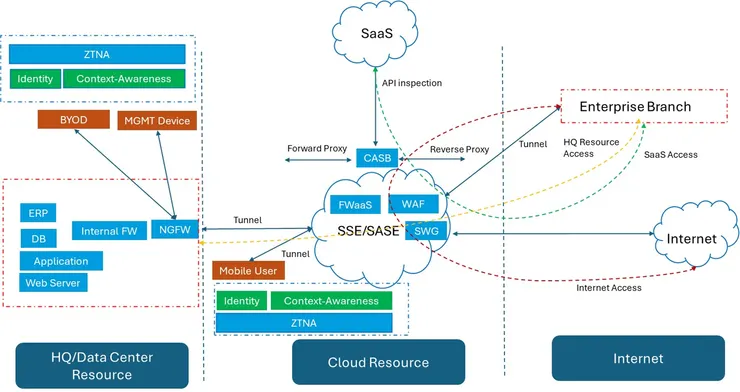

典型的SASE架構

SASE是近幾年非常熱門的資安概念與解決方案,熱門的程度大概跟ZTNA(零信任)不相上下,為什麼各廠商紛紛要推出自己的SASE解決方案呢?本文帶您一探究竟

SASE的起源

2019年,著名的市場研究公司Gartner發表了一份報告中,首次提出了SASE(Secure Access Service Edge,發音發做/ˈsæsi/)的概念,在報告中,Gartner預言了資訊安全架構將從傳統以資料中心為主的模式,轉向以雲端為中心的模型

這份報告發布後,引發了業界廣泛的討論,各大網路與資安廠商紛紛投入 SASE 解決方案的開發,使得這個概念在短短幾年內成為了資訊安全領域最熱門的趨勢之一

究竟為什麼這樣的概念會造成業界趨之若鶩,紛紛跟進的效應呢?這其實拜2020年爆發的COVID-19疫情所賜,變成帶動SASE一飛衝天的高速火箭

還記得疫情期間開不完的線上會議跟WFH的噩夢嗎?就是這些噩夢,推動了兩大趨勢:

- 雲端應用大爆發: 尤其是SaaS服務,簡直搭上了太空梭直飛大氣層,各種企業的SaaS服務例如Office 365,Salesfore,Google Workspace爆炸型地成長,IaaS服務(AWS、Azurez、GCP)水漲船高,大量的流量不再往企業的資料中心流動,而是流向雲端服務供應商,而這些流量,企業並沒有有效的手段可以管理

- 行動辦公與居家辦公的模式興起: 疫情期間大量企業員工被迫居家辦公,傳統依靠VPN接取企業內部資源的模式一夕之間面臨巨大壓力:連線數大增造成線路頻寬與設備效能的瓶頸;每天大量從外部湧入的流量也造成內部資源巨大的安全挑戰,因為企業根本沒有準備好面對大量使用者從防火牆外部存取內部系統的狀況,資安邊界的概念正面臨崩解

也因此,疫情過後廠商抓住了企業在疫情期間慘痛經驗的商機,SASE於是應運而生

SASE的應用場景是什麼?

情境一: 居家上班

想像一個情況,你在一間跨國企業上班,擔任研發工程師,這間企業在全世界有多個辦公室,在雲端訂閱多個SaaS服務,同時又在AWS建置大型雲端資料中心供企業內部使用,員工每週有兩天可以在家工作,出差到其他國家工作的情況也是家常便飯,是不是聽起來架構頗大,工作模式也很多變化對不對?

今天是禮拜一,你的居家上班日,早上9點,你泡好咖啡,打開筆電,先透過加密通道連線到SASE供應商的存取點,通過筆電的健康檢測與帳號密碼驗證後,你的手機要求你臉部辨識,用手機掃臉辨識後,你就可以連線到AWS上的開發環境開始寫程式

早上11點,你跟團隊要開線上會議,團隊討論熱烈,一個不注意就將包含原始碼的檔案上傳到公有雲的共享磁碟,管理員立即收到告警,這個檔案也不能繼續被共用,但這個小插曲不影響會議進行,你跟分散在各地辦公室、居家上班以及出差的團隊成員透過安全加密的網路連線安全地進行會議

下午4點,你突然想到下週的國外出差還沒申請,於是你連進公司內部系統,經過再一次帳號密碼與臉部辨識的驗證,你成功登入公司內部系統申請出差,順便想要查詢上個月的差旅費申請進度,發現你根本沒辦法連線到財會系統,最後只能發信件請財會人員協助提供資訊,結束了忙碌的一天

情境二: 國外出差

這週你出差到國外的分公司,在分公司的辦公室透過預先建立好的加密通道,一樣通過筆電的健康檢測、帳號密碼驗證與手機臉部辨識後,你開始忙碌的工作: 參加分公司團隊與總公司團隊的線上會議;連線到AWS的開發環境除錯;連回到總公司的內部系統作業...

晚上你回到飯店,打開筆電,連上飯店的WiFi,接取SASE供應商在國外的存取點,再次經過一樣步驟: 筆電的健康檢測、帳號密碼驗證與手機臉部辨識,你又可以泡一杯咖啡,安心地透過加密的通道連回到AWS的開發環境接續白天還沒完成的除錯工作

望著窗外的夜景,你心裡面想著: 還好公司申請了SASE的服務,不然會議中談論的機密資料,你在雲端環境開發的程式原始碼,如果透過免費的WiFi,不知道會不會被入侵竊取;你在工作之餘上網瀏覽的聖誕節禮物不知道會不會被駭客當成釣魚郵件詐騙家人,想到這裡,你不禁露出一抹微笑,喝了一口咖啡,繼續你的工作...

情境背後...

看完上面兩個情境後,你有沒有想過以下幾個問題?或者,你心中冒出很多的問號?

- 為什麼不是通過帳號密碼驗證就好,還需要通過筆電的健康檢測還有手機的臉部辨識才能連線呢?

- 為什麼原始碼上傳到公有雲的共享磁碟(例如OneDrive)會觸發告警呢?

- 為什麼可以連線到公司內部系統申請出差,但卻連不到公司內部的財會系統呢?

- 為什麼一定要透過SASE的存取點才能連線開發環境呢?直接透過飯店WiFi不能嗎?

這些問題,我們留在下一節逐一說明

打破地理界線的全方位資安防護

SASE本質上就是一種雲端服務,由SASE供應商在全世界各地建立存取點,所有連線都會透過SASE「這朵雲」提供的加密通道傳輸,也就是說,不論你今天是在家上班,或是到分公司出差,還是人在某個咖啡館,只要可以連線到SASE存取點,就可以受到SASE的安全保護

零信任的身分認證

讓我們回到上面的第一個問題,如果你的筆電沒有安裝防毒軟體被植入惡意軟體,就算通過帳號密碼驗證,也是會讓惡意軟體有機會入侵到企業內部;更何況,通過帳號密碼驗證,就代表登入的人就是企業的員工嗎?

筆電的「健康檢測」,就是透過檢查設備有沒有安裝防毒軟體,有沒有更新病毒碼,有沒有更新Windows Update...等等,來確保你的設備目前是不是足夠「健康」,受到威脅與感染的風險夠低,才放行讓設備可以連線,這就像是疫情期間,各國都要求提供疫苗接種證明才可以入境一樣的概念,就是要確保連線的設備不是受到感染或是容易受到感染的高風險因子

那麼「使用者」本身呢?如何確保使用者就是合法的呢?這就牽涉到三個重要的概念:

- Something you know: 你知道的(帳號密碼)

- Something you have: 你擁有的(手機)

- Something you are: 你本身的(指紋、臉部特徵、聲紋...)

這三個概念,也就是MFA(Multi-Factor Authentication,多因子認證)的核心概念,目的就是要驗證所有條件都吻合,才能確保你是正確的使用者,白話地說,你知道你的帳號密碼,但駭客可能也知道;你有你的手機,但手機可能也會被竊取,但即便駭客知道你的帳號密碼,拿到了你的手機,但他沒有辦法複製你的臉部特徵的情況下,還是無法通過驗證

這個也就是ZTNA(零信任存取)的重要概念: 預設不信任任何人,因此,SASE會透過嚴密的身分認證與設備驗證,確保每一次存取的時候,都是對的人、在對的地點、對的時間與對的設備在連線,而非傳統上通過帳號密碼驗證的人就一定是可信任的觀念

資料保護

在問題二中,原始碼上傳到公有雲的共享磁碟,本身就是一個高度風險的行為,因為無法得知存取共享磁碟的人,是不是會竊取原始碼資訊,因此,SASE會針對潛在資料洩漏的風險行為管控,諸如原始碼、員工個資或是商業機密資料等,這個就是SASE的DLP(Data Loss Protecion,資料外洩防護)功能,防止機敏資料被不當地使用、共用或傳輸,除了合規外,也降低企業因資料外洩造成的營業損失

最小權限原則

思考一個問題,如果你是業務人員,你可以看到公司的人事資料,這樣的權限合理嗎?如果你覺得不合理,除了在系統權限上限制,有沒有更直接的方法?

有!就是限制只有有權限的人才能連線到相關的系統,讓沒有權限的人根本沒有機會接觸到,如果這個人是駭客,萬一他入侵到了企業內部,但發現他哪都不能去,被困在一小段範圍內,那是不是可以降低駭客造成的破壞? 這個就是最小權限原則,只讓使用者存取他權限內可存取的資源,避免入侵者的橫向移動(Laternal Movement),這也是零信任存取中非常重要的一環,實務上常使用微分段(Micro Segmentation)技術來達到最小權限原則的存取

Bordless,打破地理邊界

在疫情後的世界,混合工作(在辦公室或在辦公室外工作)以及雲地整合環境已成趨勢,如果還是依賴傳統的VPN撥接,沒有辦法完全滿足「安全地」存取企業內部、SaaS、雲端資料中心...等需求,當你想在西雅圖的星巴克連線到台灣的總公司內部、又要連線到微軟的office 365以及AWS的EC2虛擬機,如何保證可以用一個VPN有效率地存取這些資源呢?

或許有的企業會強制透過總公司連接到這些網路資源,但這就是把雞蛋放在同一個籃子,除了可能造成企業內部防火牆的巨大壓力,也佔用了寶貴的網路頻寬;而SASE的效益就是:

"無論人在全世界何處,只要可以連上internet,就可以連上最近的SASE存取點,透過SASE的加密通道存取到雲端、地端等各種資源,並且確保了零信任存取、具備資料外洩防護以及微分段等進階安全防護,完全與地理位置脫鉤,讓使用者的網路連線不再被限制只能回到總公司,避免了高度網路延遲造成的使用者體驗不佳"

SASE? SSE ?傻傻分不清楚

SASE與SSE(Secure Service Edge)只差一個單字,很多人搞不清楚這兩者有什麼分別,其實,SASE與SSE是一對兄弟,大哥是SASE,小弟是SSE,兩人只差了一個功能:SD-WAN

簡而言之,SASE=SSE+SD-WAN

SSE有個功能,SASE都有,而且還具備了SD-WAN功能,那什麼是SD-WAN呢?讓我們回想到情境2在國外分公司出差的情境,你要透過國外分公司連線回總公司、連到SaaS以及AWS雲端開發環境,當分公司沒有SASE的情況下,只能依賴電信業者提供的路由,而電信業者的路由不見得對於這些資源都是最佳路徑,無法依據不同的需求而調整

如果分公司是透過SASE連線,那麼SASE就可以依據不同的需求:要連到SaaS、連到AWS或連回總公司,分別提供最佳路徑,讓連線效率最佳化,減低壅塞以及傳輸的高延遲風險,再加上SSE就具有的資安防護,組成了一套線路最佳化+資安防護的雙重效益的解決方案

總結

如果企業的屬性是跨國多據點,雲地整合架構且是混合工作的型態,那麼SASE是非常適合的解決方案,當然不見得要選擇SASE,但相較於分開投資不同的資安設備、管理複雜的架構與優化線路傳輸的品質造成的隱性成本,交給SASE廠商不啻為是一個省力、省事且高效的投資選項,目前市場上的廠商選擇也不少,透過Gartner的分析報告,也許可以帶給業主投資SASE時的重要參考