簡單來說:

- IAM Access Advisor 是用來檢查 「內部」 的人有沒有 「真的在使用」 權限。(目的是刪減多餘權限)

- IAM Access Analyzer 是用來檢查 「資源」 有沒有被 「外部」 的人存取。(目的是防止資料外洩)

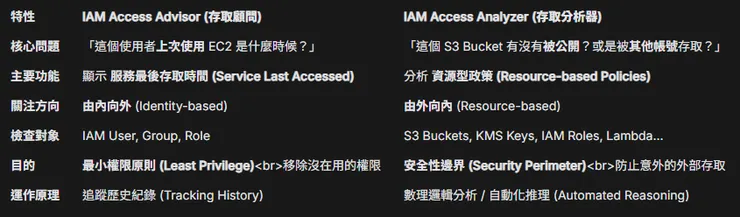

1. 超級比一比 (Comparison Table)

2. IAM Access Advisor (存取顧問) 詳解

它是 IAM Console 裡的一個分頁 (Tab),就在你點選 User 或 Role 時會看到。

- 它的邏輯:它會告訴你這個使用者擁有權限的服務中,「最近一次」 是什麼時候被存取過。

- 情境:你給了一個實習生 AdministratorAccess (全開權限)。一個月後,你打開 Access Advisor,發現他只用過 S3 和 EC2,而 DynamoDB、RDS 顯示 「None (從未存取)」。行動:你應該把他的權限縮小,只給他 S3 和 EC2 的權限,把沒用到的拿掉。

- 關鍵字:Last Accessed (最後存取時間)、Cleanup (清理權限)。

3. IAM Access Analyzer (存取分析器) 詳解

它是一個獨立的功能/服務,專門用來掃描你的「資源政策」。

- 它的邏輯:它使用數學邏輯去分析你的 S3 Bucket Policy、KMS Key Policy 或 IAM Role Trust Policy,找出**「有哪些主體 (Principal) 是來自你帳號以外的」**。

- 情境:你設定了一個 S3 Bucket 存薪資單。Access Analyzer 跳出一個 Finding (發現),警告你:「這個 Bucket 允許 Principal: * (所有人) 讀取!」或者「允許 Account 123456789 (陌生帳號) 讀取!」行動:如果你沒打算公開,這代表你設定錯誤,快點去修正!

- 關鍵字:External Access (外部存取)、Public Access (公開存取)、Shared with other accounts (跨帳號分享)。

4. 考試怎麼分? (Exam Tip)

- 題目問:「如何找出長期未使用的權限,以落實最小權限原則?」→→ 找 Advisor (看上次什麼時候用的)。

- 題目問:「如何確保 S3 Bucket 或 IAM Role 沒有不小心開放給外部帳號或網際網路?」→→ 找 Analyzer (分析誰從外面進來)。

總結記憶法

- Advisor (顧問):顧問會看你的過去表現(歷史紀錄),建議你該保留或刪除哪些權限。

- Analyzer (分析器):分析器會像保全一樣,檢查有沒有外人能闖進你的家(資源)。