多年來,網路犯罪與資安防禦持續處於軍備競賽中,攻防雙方不斷以嶄新手法與技術升級對抗,試圖取得優勢。我們如今正站在網路犯罪最危險的進化邊緣,「暗黑 AI」正在大幅強化攻擊者的能力,這些暗黑 AI 模型已具備執行高階攻擊的能力,可以輕易繞過現有的安全工具(如:防毒軟體、EDR等),而目前大多數資安團隊尚未為此做好準備,以至於近2年來不斷聽到企業佈建了知名EDR、MDR解決方案後,依然遭受駭客組織繞道廻避技術突破,導致資料外洩、系統癱瘓或加密,最終必須靠支付贖金、檔案解密投入或是花上大把時間重建系統及備份復原,才能恢復企業正常運轉。

轉向先發制人的網路安全轉變

前瞻性資安是新一代的資安範疇,先發制人的網路安全技術利用先進的人工智慧和機器學習技術,在威脅真正發生之前進行預測並化解,它包括預測性威脅情報、進階欺騙和自動移動目標防禦等功能,這些技術使組織能夠在安全的環境中存取敏感數據,同時即時監控數據,他們甚至可以及早發現未經授權的存取或竄改行為。

何謂前瞻性資安?

Gartner 發布研究報告,提出一個全新的資安分類,強調其具備在威脅發生前即加以阻止、能適應新型威脅,並能擴展至政府與企業所需的規模與速度。Gartner 將此類別命名為「前瞻性資安」(Preemptive Cybersecurity), 並預測該類方案將成為營運必要條件,到 2030 年, 預防性網路安全解決方案將佔 IT 安全支出的 50%,高於 2024 年的不到 5%, 取代獨立的偵測和回應 (EDR) 解決方案,成為防禦網路威脅的首選方法。

Gartner 常務副總裁Carl Manion表示 :「對於在全球攻擊面網格 (GASG) 的各個互聯層級上、內部或透過這些層級運作的每個實體而言,主動式網路安全將很快成為新的黃金標準,基於災難復原的網路安全將不足以保護資產免受人工智慧攻擊者的攻擊,企業必須採用更主動的對抗機制才行,才能確保企業的資訊安全。

「前瞻性資料安全」(Preemptive Data Security),必須具備以下特質:

1. 有效識別未知威脅

定義:具備依據檔案本身的行為與特徵來判斷其是否具惡意的能力,而非依賴比對已知威脅資料庫的模式。 前瞻性資料安全仰賴多項關鍵功能協同運作,其中最核心的能力之一,即是識別未知威脅與零日攻擊(zero-day threats)。 隨著暗黑 AI 工具的興起,攻擊樣態變得更加複雜,這種劇變將對整個資安產業帶來衝擊。惡意程式如今可於數分鐘內撰寫完成,並於數秒內產生多重變異版本,搭配更高效的混淆技術,使防禦更加困難。若仍依賴簽章、CVE漏洞資料或威脅情報來源的傳統防禦手段,將猶如盲劍客,效能大幅下降。 為因應此趨勢,前瞻性資安解決方案必須具備自主且智慧地辨識前所未見威脅的能力。因為當前攻擊擴散的速度之快,已遠超過傳統資安工具的應變能力,現代化防禦,勢必要更智慧、即時。

2. 即時零日攻擊防禦

定義:具備辨識從未見過或遭遇過的檔案是否具惡意,並在執行前即時自動隔離或刪除的能力,同時不影響組織內部資料流通。 在未知與零日威脅識別的基礎上,真正的前瞻性防護,關鍵在於「執行之前阻止」。 換言之,威脅辨識必須在檔案寫入磁碟或上傳至雲端之前即完成,並能即時將惡意檔 案隔離或刪除。僅僅偵測到威脅尚不足以防止攻擊,未來的資安解決方案必須具備自主決策能力,於毫秒間完成防禦,無縫保護組織營運。 隨著暗黑 AI 降低攻擊門檻並加速攻擊流程,整體威脅數量勢必持續攀升。面對這樣 的環境,有效的防禦方案必須能跟上攻擊量的增長,自動辨識並阻擋惡意檔案滲透目標系統。

3. 即時洞察與可解釋性

定義:能於數秒內掃描惡意檔案,並詳盡說明其攻擊特徵,包括潛在能力、混淆手法及其他可得資訊。 僅靠偵測與防禦並無法完整解決問題,資安營運中心(SOC)團隊不只需要了解「怎麼攻擊」,更需要洞察「為什麼被攻擊」。然而,在每日海量警報的壓力下,已有56% 的資安團隊回報壓力年年升高。由暗黑AI所帶動的攻擊數量更讓情況雪上加霜,即便攻擊成功被阻擋,SOC團隊仍必須針對事件進行調查,盡可能釐清攻擊輪廓。 僅防止攻擊無法建立全貌,可能使組織在下一波攻擊中重蹈覆轍,若要真正賦能資安 人員,系統必須具備即時洞察與可解釋性,讓防禦行為透明化,明確指出為何攻擊被阻止,以及攻擊者意圖利用的系統弱點。

4. 企業級速度與可擴展性

定義:能無縫因應資產與資料規模成長,涵蓋新增的端點、設定與儲存方式,同時不產生速度瓶頸或導致基礎架構負荷失衡。 現今組織所產生與儲存的資料量呈爆炸性成長,幾乎所有裝置皆已具備連網能力,龐大的 IoT 網路日益普遍,加上組織邊界外的入口平台,讓客戶與合作對象更方便地上傳資料與溝通,然而這些進展也帶來更多潛在漏洞,使攻擊者得以採用新手法規避傳統端點防護機制。 前瞻性資料安全解決方案必須具備對於資料攝取、通訊與儲存能力擴張的高度適應 力,確保組織在營運與擴展同時不增加風險。因此,所需系統應採用高效模型,能迅速掃描每一筆進入資料,並輕鬆整合至持續成長的基礎架構中。實作的靈活性與便捷性是關鍵,亦需仰賴具備前瞻性的 AI 模型,以避免技術債堆積與架構僵化。

5. 全資料資產防護

定義:能在資料資產的任何位置主動防禦威脅,無論是在端點、應用程式中,或是 NAS 與雲端儲存庫。 前瞻性解決方案必須涵蓋整體資料資產,提供全面且一致的防護。與速度與擴展性的 需求一樣,資料資產防護也因連線點增加、儲存量成長、裝置規模擴大與多元入口平台的存在而成為必要條件,這些都需要具備可見性並受到保護,防止惡意檔案滲透。 作為縱深防禦策略的一環,具備彈性與整合性的統一解決方案,能實現更全面、分層 的資料保護。前瞻性解決方案需能整合進資料資產的不同層面,並因應各式新興威脅進行調整。隨著攻擊範圍急遽擴張,單點式解決方案(如傳統 EDR)已無法滿足現代企業的防護需求,必須超越其侷限,提供跨域、全方位的安全防護。

6. 專為資安打造的深度學習架構

定義:深度學習(Deep Learning, DL)是最先進的人工智慧形式。專為資安目的打造的 DL 架構透過數百萬甚至數十億筆資料進行訓練,能比現有市場上的其他解決方案更快速、更準確地辨識威脅。 要整合前述所有核心特性,必須依賴深度學習框架。傳統機器學習(Machine Learning, ML)架構過於脆弱與狹隘,難以因應日益複雜的威脅情境,尤其在防範未知威脅方面更顯不足。 DL 的優勢在於其持續學習與自我調整的能力,能在處理更多資料時建立更有效的關聯,進而增強其對未知與零日(zero-day)威脅的偵測效能,同時具備跨資料資產整合的能力。此外,DL 模型的決策速度遠勝於 ML 與傳統模型,使其能以更高效能掃描大量檔案,同時保持運算資源的精簡。 DL 模型不依賴比對分析來判定檔案是否為惡意,因此能提供更清晰的阻擋理由。若搭配生成式 AI,將分析結果轉譯為清楚明瞭的語言,則可真正實現「可解釋性」,協助資安團隊快速進行事件調查與修復,減輕人力壓力與疲勞。

Deep Instinct 端點深度學習模型如何在前瞻性資安領域居於領導地位呢?

1. 技術與傳統防毒的不同

• 傳統防毒:

依賴「特徵碼(Signature)」與「規則」,所以防毒軟體必須先知道威脅,才能更新資料庫阻擋。

• Deep Instinct:

使用深度學習神經網路模型,直接對檔案的「原始二進位特徵」進行訓練,讓 AI 學會惡意程式的模式,即使從未出現過的檔案(Zero-Day)也能辨識。

2. 模型運作原理

•資料輸入

Ø 檔案在端點被存取(下載、複製、開啟)時,Deep Instinct 不需要執行檔案, 直接取其靜態二進位碼。

Ø 支援格式:PE (Windows .exe/.dll)、Office 文件、PDF、腳本(JS/VBS/PS1) 等。

• 特徵抽取(自動化)

Ø 模型並不依靠人工規則,而是由神經網路自動從二進位資料中提取特徵。

Ø 可能包含:

程式碼結構(opcode sequence, section headers)

API 呼叫分佈

壓縮/混淆痕跡

殭屍程式常見的二進位樣式

3. 深度學習推論

• Deep Instinct 採用深度神經網路(DNN/CNN 變體),模型規模達到數百萬參數。

• 模型在訓練時已經學過數億個良性與惡意樣本,能辨識出「惡意程式 DNA」。

4. 即時判斷

• 在端點上進行本地(設備)推論,不依賴上傳雲端比對,反應速度極快。

• 判斷結果:

Ø 惡意 → 立即阻止執行 / 隔離。

Ø 良性 → 放行。

- 提供離線防護能力

• Deep Instinct的大腦是在實驗室已訓練好的模型,再加上深度學習AI的自適應能力不斷的自我強化,即使端點處於離線模式,也能提供端點有效資安防護。

解析Deep Instinct如何透過靜態二進位分析有效防禦Zero-Day、無檔案攻擊 ?

1. 什麼是二進位碼 (Binary Code)

• 電腦世界裡,所有程式或檔案最終都會以 0 和 1(二進位,Binary) 的形式存放。

• 例如:一個 .exe 檔、.dll 檔、Office 文件或 PDF,其底層其實都是二進位結構。

• 二進位碼 = 檔案的「原始數據」,包含:

Ø 檔案 Header(例如 PE Header、Section Header)

Ø 機器碼指令(Opcodes)

Ø 字串與 API 呼叫痕跡

Ø 編碼、壓縮或混淆的模式

2. 靜態 (Static) 的含義

• 靜態分析 = 不執行檔案,只分析檔案本身的結構與內容。

• 舉例:就像讀一本書,不必演戲,就能從文字中看出劇情。

• 在資安裡,靜態分析代表:

Ø 不讓惡意檔案真的跑起來(避免感染)。

Ø 從檔案二進位層級抽取特徵(而不是觀察它執行後的行為)。

3. 靜態二進位分析vs 行為分析的差異

在傳統端點防護中,多數防毒軟體與 EDR 採用「行為分析」方式,需待程式執行後才進行判斷,往往可能已造成部分損害。而Deep Instinct 採用「靜態二進位分析」,不需執行檔案、不依賴特徵碼,就能判斷檔案是否惡意,即可辨識惡意程式,特別適合防範 Zero-Day、無檔案攻擊、混淆變種。

4. Deep Instinct為什麼能抓到 Zero-Day?

• 惡意程式即使變種( 換名稱、修改部分程式碼 ),仍會保留某些底層模式。

• 傳統防毒可能要等「新特徵碼」才攔得住,但 Deep Instinct 的模型已經「學會」這些底層模式,所以即使是全新變種、無簽章、混淆檔案,也能被預測為惡意。

5. DI檔案分析流程

檔案進入端點 → 取二進位碼 → 深度學習模型分析 → 即時預測 → 阻止/放行

6. 案例說明

• 傳統防毒:看到檔案名稱是 invoice2025.exe,去比對資料庫 → 「沒看過,不知道是什麼」 → 放行。

• Deep Instinct:把檔案的二進位碼丟進模型 → 發現裡面隱藏 Ransomware 常用的加密函式呼叫模式,即使檔名很乾淨,也會攔截。

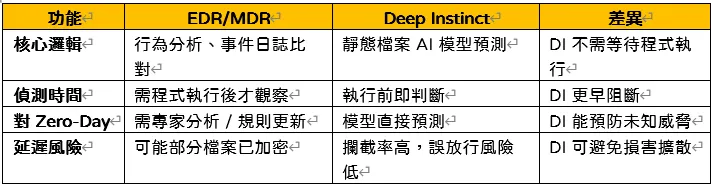

從不同面向解析Deep Instinct跟EDR/MDR的差異點

結論:

暗黑AI助長了新型態駭客攻擊的速度與效度,從受駭客戶案例再三證明,傳統防禦工具已無法有效抵擋Zero-Day、無檔案攻擊、混淆變種等惡意程式攻擊。

Deep Instinct採用最先進禦敵機先的深度學習AI技術,可在惡意程式不被執行的情況下,以迅雷不及掩耳的速度,準確識別惡意程式並加以阻止,避免惡意程式在企業內部流竄及擴散,讓企業資訊安全防護更上一層樓。

2015年Deep Instinct成立並開始投入前瞻性資安解決方案的研發,2017年獲得NVIDIA的投資,強強聯手下讓資安防禦架構拉升到另一個層級,從主動預防著手,可強化現有資安架構,有效拉大資安防禦縱深;Deep Instinct產品產業覆蓋各行各業: 包括金融業、高科技業、醫療生技業、政府單位、情報機構、傳統產業等。

Deep Instinct單一客戶的端點安裝規模數從數10人到超過23萬的大型企業都有,證明其產品不論在主動防禦精確度或是產品維護的簡易度,都能得到客戶的青睞。

想進一步體驗Deep Instinct的防禦能力,歡迎上錡碩資訊網站申請POC測試

錡碩資訊>>

錡碩官網: Https://www.QISO.com.tw

微創+ : Https://www.Az-crm.com