你還在深信 ” 下一個被駭客攻擊的一定不會是我吧! ”

你還在停留在自己公司規模不夠大、知名度不夠高,駭客不可能找上我啦!

在過往我們接觸過被攻擊公司中規模最小的是6位員工,勒索贖金最低的是100美元,

Why?

當你看到6和100的數字後,你還會存在下一個不會是我的迷思嗎?

很簡單的原因之一,因為RaaS(勒索軟體即服務)產業當道,攻擊者不用懂太多高深的技術,只要付小錢租賃就可以取得惡意程式進行破壞勒索行為,所以市場自然就形成了大駭客瞄準大目標客戶、小駭客打帶跑賺零用錢的現況,所以,下一位是誰會被攻擊,實在太難預測……

駭客組織賴以勒索贖金為生,所以在技術突破的投入與研究遠遠大於一般企業的IT單位,你可能聽過駭客使用自帶易受攻擊驅動程式(BYOVD)來禁用安全工具吧! BYOVD主要是希望讓加密器不被安全軟體看見,以爭取充裕的時間來運行加密程式而不被阻止。但是現在有更多的勒索組織已使用Rootkit套件來隱匿踪跡,進而竊取權限與資料、遠端操控或是使用EDR Killer來停用即有EDR等安全工具,近來麒麟勒索軟體利用惡意 msimg32.dll 部署複雜的多階段感染鏈,該感染鏈可以停用市場上主要300個安全廠商的端點偵測和回應 (EDR) 驅動程式。其最主要的目的就是

爭取一小段安全防護的空窗期,讓加密器能穩定大範圍的進行加密

因為加密技術的進化,所以駭客已可在極短的時間就完成大範圍的加密,這跟早期必須花費大把時間才把一台Server加密不同,這就是近2年經常聽到企業被”團滅”的主要原因,企業被攻擊後面對幾十台、上百台、近千台的主機或端點設備被加密,企業要如何正常運行呢?接下來,大量設備被加密後,對映的就是一大筆解密費用或是長時間的災難復原時間成本,企業面對資安事件的危機處理,該做何處置呢? 不論如何,被攻擊後在有形、無形的損失必定侵蝕到企業辛苦賺來的利潤,這也是當今經營管理者最不可控的風險之一。

在討論案例之前,我們先問一個問題,這也是被攻擊客戶經常提問的問題之一

請問您有聽說那一個被攻擊的企業或組織在被攻擊當下是沒有安裝防毒軟體的嗎?

答案是: 至少都有安裝一家以上的防毒軟體,只是品牌有所不同而已,當然我們問完這個問題後,可能馬上會聽到另一個吶喊聲"我們甚至都已用了他們的EDR,為什麼還是被駭” ;這時我通常會給出一個簡單的回覆

- 傳統防毒軟體只針對已知威脅有效,對未知威脅無招架之力,但是事實是現在駭客攻擊未知威脅佔比已超過70%;

- 不論是防毒軟體或是EDR/MDR/XDR檢測追蹤回應,都是基於惡意程式被執行後的事中、事後應變措施,也就是只要惡意程式被執行的當下,你等於在考驗著公司的防禦架構、防禦縱深、資安人員回應能力及處置速度了;

- 駭客攻擊手法及速度已凌駕於你的防禦架構,透過繞道、隱匿、閃躲、停用安全工具等手法,讓你無從追蹤或來不及反應,而攻擊者破壞這些防禦機制所創造出來的【短暫安全空窗期】已足夠他們完成攻擊任務。

讓我們面對問題找問題吧!

我們就試著以全球與台灣在地客戶被駭客攻擊的實際案例探討,您也可以同步進行自我檢視;

關起門來捫心自問,面對類似的駭客攻擊行為,你企業現有的防禦架構及人力編制真的可以有效抵禦嗎?

若是不行,我們必須很慶幸駭客沒有今天找上門,可以安心放假!(相信很多人也有聽聞,2026年過年假期,台灣多家企業遭受駭客攻擊的消息吧! )

針對性的零日攻擊模式:可能讓你比對病毒碼的機會都沒有,因為你是第一、也是唯一

攻擊者透過暗黑AI即可快速產生一個零日惡意程式,加入一些隱蔽、繞道技術就有機會進入企業內部網路,因為是完全客製化且全球唯一的惡意程式,若採用傳統病毒碼或特微碼比對為主的安全工具,很難偵測到此類零日惡意程式,當其進入企業網路建立落點後,再伺機快速橫向擴散進行加密。

案例A: 手段_客製化零日惡意程式

- 行為:攻擊者使用繞道技術針對某特定企業客製了一支全新的零日惡意程式,閃躲過其安全防禦工具的偵測與追蹤,再伺機執行加密攻擊。

- 目的:試圖以全新的零日惡意程式,規避病毒碼比對式偵測。

LoTL(Living-off-the-Land)寄生攻擊模式:以合法掩護非法,當下你的防禦工具可能都未察覺

「憑證傾印 (Credential Dumping)」攻擊,這類攻擊最可怕的地方在於:攻擊者不再使用病毒或惡意軟體,而是利用 Windows 內建的合法工具,將合法工具惡意化,進行重要資料竊取。

案例B: 手段_偽裝與更名 (Masquerading)

- 行為:攻擊者將工具 DumpMinitool.exe 更名為 calc.exe (計算機),並放置在不尋常的公用目錄執行。

- 目的:試圖躲避僅針對程式名稱進行的簡單檢查 。

案例C:手段_利用系統隱藏參數

- 行為:直接調用系統內建的 Taskmgr.exe (工作管理員),並帶入隱藏參數。

- 目的:這能強制系統產出包含帳號密碼資訊的記憶體檔案。

案例D:手段_利用錯誤報告機制

- 行為:利用 WerFault.exe (Windows 錯誤報告) 指向特定的系統安全進程 (LSASS)。

- 目的:藉由正常的系統錯誤排除功能,行竊取憑證之實。

假日攻擊模式:

駭客通常喜歡挑選資安人力較薄弱的期間與時段,例如:星期五下班後、連假期間,因為即便有委外MDR的服務,有時侯也受限於資安工程師的經驗值不同而有回應時間落差,檢測與回應時間往往在惡意程式被執行後數分鐘或數小時,甚至長達一天。

但是我們更想探討的是,面對這些EDR產出的數千數萬條的Log日誌

1. IT單位有多少位同仁有能力清楚明確的在1-2分鐘內完成解析判斷;

2. 有多少企業有預算可編制一位專責的資安工程師人力,24小時無時無刻的監控log資料呢?

若是沒辦法做到以上二點,就剛好符合了駭客的假日攻擊策略

案例E:透過大量的攻擊測試,誘使攔截政策放寬調整

- 行為:利用大量的攻擊測試,造成頻繁誤報,進而採取放寬檢測的政策,以減輕log監控人員負荷,然而EDR反而容易變成事後追蹤與舉證的工具。

- 目的:製造更多資安薄弱的環境與機會進行突破,再快速横向擴散達到攻擊的目的。

案例F:假日攻擊模式,在脆弱防護期爭取攻擊穩定時間最大化

- 行為:攻擊者在有配備NDR防護架構的企業網路內潛伏,利用星期五下班時間再發動攻擊,當IT單位發現流量異常告警及處置措施時,攻擊者已完成多台主機加密(包含ERP等重要Server),DR災後重建期長達近2週。

- 目的:透過隱匿套件將惡意程式潛伏於企業內休眠,等待脆弱防護期再進行快速攻擊。

武器化 AI 攻擊:當大家還在瘋如何養龍蝦_AI 代理程式OpenClaw時,駭客養的龍蝦已在咬食的路上

2025年9月,Anthropic 公司已披露了首例全自動化攻擊 (疑似GTG 1002駭客組織所為) ,採用完全自主代理攻擊,幾乎無需人工干預的完整殺傷鏈攻擊,而且AI 代理能根據偵測到的防禦反應,即時調整技術與威脅,並在失敗後立即尋找下一個目標,AI代理程式可以24小時全天候的進行攻擊,而且一天可以同步攻擊多個目標,這狀態已凌駕於傳統人工偵測檢測與回應所能負荷。

從以下幾個資訊可以看出武器化AI時代已來臨,這也將考驗著企業的防禦架構、時效與能力

☞ 深偽 (Deepfake) 工具平民化

駭客利用生成式 AI (GenAI) 創建虛假合成內容來冒充真實人士,藉此繞過身分驗證系統(如 KYC)或進行詐騙。

◇ 低廉成本: 黑市中「合成身分套件」僅需 5 美元,而「深偽即服務 (Deepfake-as-a-Service)」訂閱每月僅需 10 美元。

◇ 暗網討論量激增: 暗網相關討論從 2022 年以前的年均 5 萬則,暴增至 2023 年後的年均 30 萬則。

☞ 網路釣魚進入「代理式 AI (Agentic AI)」時代

網路釣魚套件現已「工具化」,且價格低廉(低至每月 200 美元)。

◇ 自主化攻擊: AI不僅用於生成更具說服力的釣魚信件,還能自動化執行繁瑣任務(如配置 SMTP 伺服器、篩選受害者名單)。

◇ 代理化 (Agentizing): 出現了能「自動調整」的 AI 代理工具,可根據受害者的回饋即時修改釣魚腳本,使信件看起來極具個人化且難以辨識。

☞ 非法大語言模型 (Dark LLMs) 的崛起

駭客已不再僅限於濫用一般聊天機器人,轉而開發專有的「非法大語言模型」,例如 Nytheon AI。

◇ 無倫理限制: 這些模型完全針對編寫惡意軟體、漏洞掃描及詐騙語言進行微調(Fine-tuning)。

◇ 功能強大: 支援生成惡意代碼、漏洞利用鏈(Exploit chains)以及跨越社交 媒體的虛假資訊攻擊。

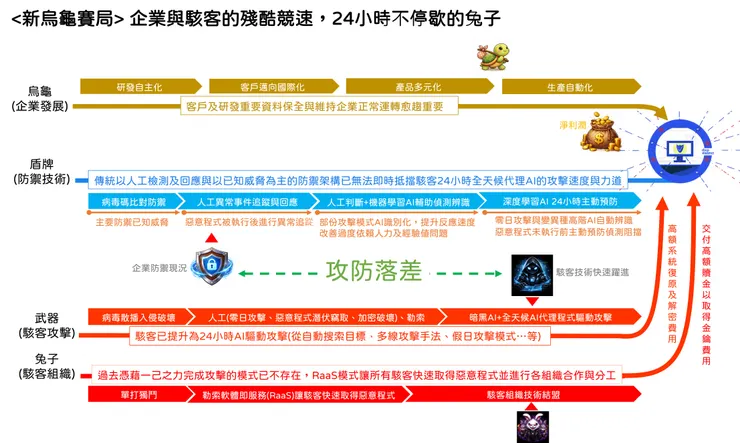

當我們跟駭客PK完技術功力之後,我們不得不探討【攻擊與防禦速度問題】,我相信大家都明瞭,駭客攻擊就像跑百米的殘酷競賽,分分秒秒都是關鍵時刻,你的防禦工具速度必須超越駭客的攻擊時間,你必須在攻擊之前或是當下就做出攔阻動作,這樣才能真正達到風險預防與控管的目的。

天下武功、唯快不破

能做到主動事前預防,就不要只有事後再追蹤處置;

能做到即時阻攔,就不要放任惡意程式執行肆虐;

預防性的前瞻資安防護,目的是在強化傳統資安產品沒做到的領域,將企業的資安防禦縱深拉大,在惡意程式被執行前就洞悉攻擊者意圖與基因而加以阻攔,但這項工程絶非一般傳統資安防禦工具及架構可以輕易達成的技術

試想

當駭客攻擊速度只需4小時,你來的及反應嗎?

當駭客攻擊提速到只需1小時,你來的及反應嗎?

當駭客攻擊提速到15秒內,你來的及反應嗎?

當駭客攻擊發動時間在下班或放假時間時,你有專責人員可即時處置嗎?

所以最好的策略就是: 不要讓惡意程式在企業網路內被執行

企業資安防護網必須是全面性的,我們分享這些案例主要是用以終為始的思維,瞭解資安攻擊事件是如何被發生的(當然已被現有安全工具成功防禦的案例就不在探討範圍內),再進一步探討需要強化及調整之處。

企業過往以保護主機即可的思維可能必須要被調整,因為從大部份被攻擊企業案例中告訴我們,破口都是在弱端點突破後尋找落點潛伏,再橫向擴散到全區,所以端點安全跟主機一樣重要,除了堵上端點的可能資安破口之外,建議主機除了安裝主動預防防禦工具之外,最好也能安裝具備有異常偵測/回溯/取證等防禦能力的工具,以達到雙重防護之效。

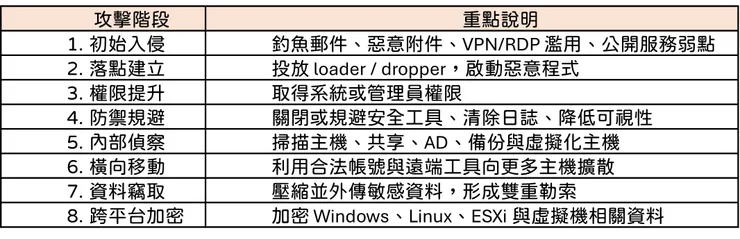

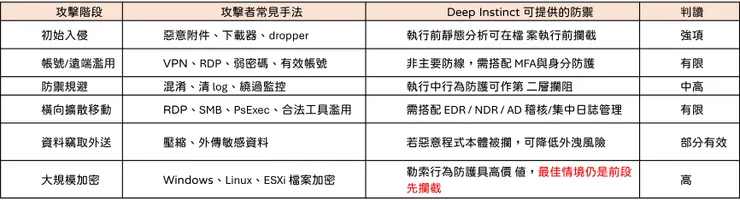

接下來,我們將以LockBit 5.0 的多階段攻擊流程當作範例,讓各位更清楚如何佈建更有效的資安防護網,因為沒有一項資安產品能具備所有的攻擊防禦能力,我們將清楚讓你知道主動預防解決方案的強項為何? Deep Instinct可扮演的角色。

LockBit 5.0屬於 RaaS(Ransomware-as-a-Service)生態的一部分,目前已從傳統端點勒索軟體,發展為可同時打擊 Windows、Linux 與 ESXi 虛擬化環境的企業級勒索攻擊。其攻擊特色包含更成熟的防禦規避技術、雙重勒索模式,以及對核心伺服器與虛擬機的大規模破壞能力。

對企業防禦性而言,Deep Instinct 的核心價值在於將防線前移至「惡意檔案執行前」的預防階段,並以執行中行為防護作為第二層攔阻,對於檔案型入侵鏈條具有高度價值;但是對帳號濫用、RDP/VPN 失陷、弱點利用與橫向移動監控,仍建議需搭配對映的資安管控工具進行補強。

解析LockBit 5.0的攻擊流程

面對駭客攻擊手法與適配的防禦工具

衷心的給資訊主管的行動建議

☞ 重新評估「已知」與「未知」: 體認到未來的攻擊將全數以「零時差漏洞」的形式出現,防禦重心應從「偵測已知」轉向「預測未知」。

☞ 監控「意圖」而非「行為」: 傳統 EDR 需等行為發生才觸發告警,在 AI 武器化時代,此防禦反應太過緩慢,應積極強化企業「預防優先(Prevention-First)」能力之深度學習解決方案,在第一時間進行防禦阻斷。

☞ 強化供應鏈與 API 監控:單一合作夥伴的 API 洩漏即可導致數百萬資料外流,而AI 代理工具非常擅長尋找這類脆弱環節進行攻擊。

☞ 建立 AI 應變管理規範: 模擬 AI 驅動攻擊時的橫向移動場景,確保資安團隊在面對高速迭代的攻擊時有自動化工具支撐。

QISO錡碩資訊 >>

聯繫窗口 : 謝增龍(Felix)

0936-115496

網址: www.QISO.com.tw

社群請上FB搜尋 " 微創+ 一起合作8!"

微創+ | Az-crm.com商機合作分潤平台 https://www.Az-crm.com