資安動態

- 資安院9月啟動第二屆漏洞獵捕 鎖定政府機關常用軟體強化供應鏈安全

4月27日公布首屆「產品資安漏洞獵捕活動」成果,並同步宣布將於今年9月舉辦第二屆活動,以「軟體供應鏈安全驗證」為核心主軸,優先針對政府機關常用軟體進行測試驗證 - Lenovo Completes Acquisition of Phoenix Technologies’ Firmware Business

- 聯想宣布已完成對 Phoenix Technologie 韌體 BIOS 技術業務的收購,包括其相關智慧財產權和專業技術 - 普鴻資訊發表全新企業級強化作業系統 Harden OS V6

- 由最高安全 HSM OS 進化

- 精簡內核與最小化安裝原則

- 出廠前完成弱掃與組態合規

適合金融、政府、國防及關鍵基礎設施使用 ?怎麼用 ? - Meta 監控員工鍵盤滑鼠操作來訓練 AI Agent,引爆反彈

Meta 強制在員工電腦安裝監控,用來訓練 AI 模型,技術長:不接受拒絕

為了打造能自動完成白領工作的 AI Agents,模型需要學習人類如何使用電腦。這項計畫中有一個爭議,使用公司提供的筆電,員工沒有「退出的選項」。

# 員工該不該/有沒有隱私權 ?

工具

- PgDoorman v3.6.2

A multi-threaded PostgreSQL connection pooler written in Rust

- 對比 PgBouncer 是單執行緒 - CycloneDX cyclonedx-cli : Release v0.31.0

- google osv-scanner : Release v2.3.6

故事線

- 美國 Indeed 軟體開發職缺需求指數 :

美國開發職缺的低迷通常是全球科技的先行指標,4月指數為 73.08。這代表職缺需求僅剩 2020/2月(基準點100) 的約 73%,而2022年初是高峰期:指數一度突破 230。2023~2024年是崩跌修正期: 隨著大型科技公司裁員,需求直線墜落,跌破 100。

# 我在想目前各業者支出都是補貼 Token 吸引訂閱數,而看看圖中最近2個月有點勾起來,會不會是因 Token 太貴?所以軟體工程師招聘人數有可能要谷底反彈了 ? - 韓國 KISA 26/04 首度啟動主動式安全漏洞清理服務

- 目的: 縮短「廠商釋出修補」與「終端實際完成更新」之間的落差,目前保險作法是僅移除受影響的舊版本

- 主動介入的作法在全球相當罕見,其後續成效可能引發各國效法

- 用戶無需另行安裝程式,只要電腦已安裝指定防毒軟體即可

- 4 業者 nProtect(INCA Internet)、VirusChaser(SGA)、Exosphere(Exosphere Labs)、TurboViro(EveryZone)。偵測到舊版軟體,防毒軟體將引導使用者點選「解決漏洞」按鈕,同意移除軟體 - 歐盟發包1.8億主權雲合約給4家本地雲端供應商,減少對美科技依賴

- 歐盟機構、組織部門、辦公室和局處未來6年最可採購1.8億歐元的主權雲服務,藉此減少對美國或其他國家的技術依賴度

- 歐盟自有年齡驗證App

- 歐盟自有 EUVD - 2026/4/30 台灣資安新創公司奧義智慧(CyCraft)旗下的AI資安產品入選OWASP AI 安全解決方案地圖

XecART (AI 代理主動防禦平台) : 精準模擬攻擊路徑

XecGuard (AI 安全與合規檢測平台) - 精誠子公司智慧資安科技與 CHELPIS 建立戰略合作,導入 NIST 認證 PQC 技術與 PQScan、PQTunnel、PQRP、PQStorage 等核心模組,提供從資料、通訊到憑證的一站式量子韌性防

AI

- 9 秒的災難,2026/4/28 PocketOS 資料庫刪除事件具代表性的 AI Agent 失控

- PocketOS 團隊使用 Anthropic Claude Opus 4.6 + Cursor A,處理一個Staging 的憑證不一致 (例行性事務)

- AI 自主決定「修復」該問題: 找到了一個具備高權限的 Railway(雲端服務商)API Token。它誤將生產環境(Production)的磁區(Volume)當作測試環境,執行了volumeDeleteAPI

- 僅耗時 9 秒。刪除 Volume 會一併刪除所有的磁碟層級備份,導致 PocketOS 三個月的生產資料、預訂記錄與新客戶資料全數蒸發且清除所有資料與備份

# 考後100 分:須遵守 「權限最小化」、「關鍵操作的人為同意」、不只有系統指令要限制具有危險性的 API 也要限制,比方說 /deleteUser /deleteKEY route !!! - Microsoft官方於 2026 年發布的定價更新公告

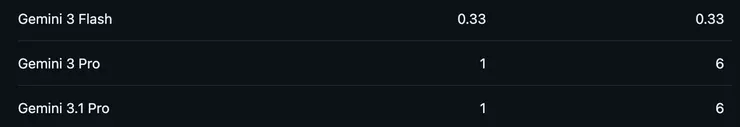

2026年7月1日 正式生效。對於既有合約的客戶,新價格將在 2026 年 7 月 1 日之後的「下一次續約日」才會套用 - Models and pricing for GitHub Copilot

- 2026 年 6 月 1 日起 github copilot 依使用量調整價錢

# 初期補貼漸退場,超額計費 (Pay-as-you-go)

- 平台支援多種 AI 模型,不同模型的每百萬 Tokens 定價有所不同

# 比較好用的 model 直接暴漲。6月之前,無論一天用 Copilot Chat 幾百次、多大的 Context Window,月底的帳單就是固定的。消耗配額的加權倍率 Sonnet 4.5 / 4.6 基準的 1 倍暴漲到 6~9 倍

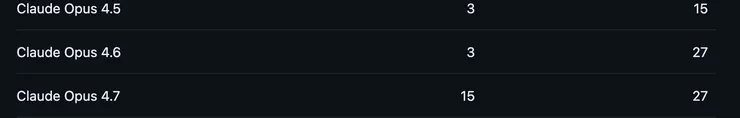

- GitHub 原本應該每一個子項目指標為 99.99% 有下降 ( 2026/5/4 : 84.88%)

因 AI Vibe Coding 盛行,算力資源/硬體皆不堪負荷,開始調漲收費就是趨勢

科技動態

- Google/Apple 錢包現在也支援台灣護照 (apple )

- 僅有美國部分通路與商家接受「數位 ID」作為身份驗證方式,目前尚未有國家允許旅客以 Google 錢包內的數位護照通關。因此,即便已成功將護照加入手機,出國時仍必須攜帶實體護照

- iPhone 也能放護照- 美國開放 Apple Digital ID,通關更快更安全 主要就是搭乘「美國國內線」航班時,在 TSA 安檢站作為身份驗證

資安事件

漏洞

- Notepad++

CVE-2026-3008 6.6 MEDIUM 格式化字串漏洞,影響8.9.3以前版本。問題源自Find in Files,當處理特定輸入時可能觸發記憶體存取異常,導致資訊洩漏或程式當機,由於Notepad++廣泛用於開發與系統維運,建議用戶儘速升級

FIXED : v8.9.4 官網 - Linux (Pack2TheRoot)

CVE-2026-41651 8.8 HIGH Linux 的通用套件管理工具 PackageKit PackageKit的處理程序,影響Ubuntu、Debian、Fedora等多個Linux發行版,非特權攻擊者可在未經授權的情況下,安裝或移除系統套件,而有機會取得受害主機的root權限,或是透過其他管道入侵受害電腦

包含 Ubuntu、Debian、Fedora, RHEL 等主流 Linux 發行版

FIXED : 更新至 1.3.5 修補版本 - Linux Copy Fail 2026/04/29

涵蓋2017年以後發行的所有Linux版本,CISA 緊急列入 KEV 清單, 5/15前完成修補

CVE-2026-31431 在 Linux 上面拿到 local root 權限,不需要特殊條件,不需要猜密碼。 "The same 732-byte Python script roots every Linux distribution shipped since 2017"

黑暗執行緒的補充 - ASP.NET Core Elevation of Privilege Vulnerability

CVE-2026-40372 9.1 Critical improper verification of cryptographic signature in ASP.NET Core allows an unauthorized attacker to elevate privileges over a network. Microsoft.AspNetCore.DataProtection 套件存在提權漏洞 - Apache HTTP Server

CVE-2026-23918, EUVD-2026-26955, 8.8 HIGH. RCE on affected systems. Double Free vulnerability in Apache HTTP Server with HTTP/2 protocol support. This vulnerability affects Apache HTTP Server version 2.4.66 and enables memory corruption through specially crafted requests. (ref)

FIXED : v2.4.67 - PostgreSQL jdbc driver

CVE-2026-42198 7.5 HIGH a client-side denial of service during SCRAM-SHA-256 authentication. reference

FIXED: v42.7.11 - Spring / Spring Boot / Spring Security

CVE-2026-40976 9.1 CRITICAL default web security is ineffective allowing unauthorized access to all endpoints. For an application to be vulnerable, it must: be a servlet-based web application; have no Spring Security configuration of its own and rely on the default web security filter chain; depend on spring-boot-actuator-autoconfigure; not depend on spring-boot-health. If any of the above does not apply, the application is not vulnerable

CVE-2026-40972 8.8 HIGH DevTools remote secret comparison is vulnerable to timing attacks

FIXED : v4.0.6,3.5.14 - gitlab:

patch v18.11.2, 18.10.5