事件說明

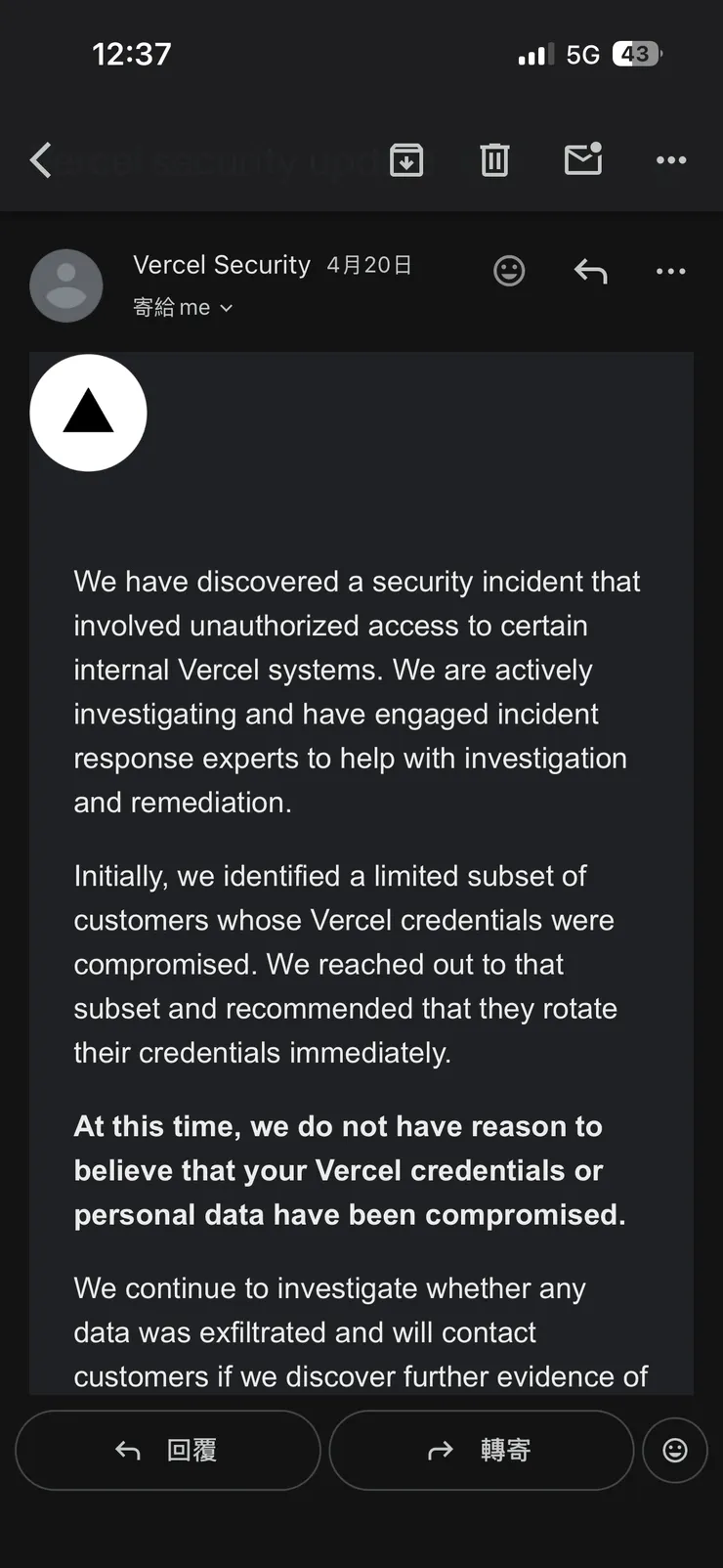

有在使用 vercel 的開發者們應該都有收到 vercel 官方寄的通知信:

Vercel security update

Vercel 近期發現一起資安事件,攻擊者曾未經授權存取部分內部系統。公司正在持續調查,並請資安專家協助處理中。

初步結果顯示僅少數用戶的憑證可能受到影響,官方已主動聯繫相關對象並建議立即更換憑證。對於其他用戶,目前沒有證據顯示帳號或個人資料遭到洩漏。

Vercel 仍在確認是否有資料外洩的情況,若後續發現影響,將會再通知相關用戶。同時,平台已加強防護與監控,服務維持正常運作。

信件最後,官方建議所有用戶主動檢查帳戶活動紀錄、更新環境變數,並使用「敏感環境變數」功能來提升安全性。

簡單說明,這次事件是一個典型的「供應鏈攻擊」,駭客不是直接攻破 Vercel 的系統,而是透過一個名為 Context.ai 的第三方 AI 工具作為入口。

攻擊路徑

一名 Vercel 員工使用公司 Google Workspace 帳號登錄了 Context.ai,而該工具在安全控管上可能有點問題,攻擊者利用這些問題,獲取了員工的 Google OAuth 授權,透過取得 OAuth token,攻擊者在不需密碼或多重驗證的情況下,直接以合法身份存取該員工帳號,並進一步滲透進 Vercel 的內部系統。

洩露內容

攻擊者獲取了約 580 項員工記錄(姓名、郵箱等)和部分客戶環境變量(具體加密與敏感標記狀況仍依官方說明為準)。 駭客組織 ShinyHunters 聲稱(未經證實)在暗網兜售這些資料,並索要 200 萬美元贖金。

官方澄清

Vercel 官方已確認,核心業務服務和 Next.js 等開源項目本身並未受到影響。 同時,Vercel 表示受影響的客戶範圍有限,並已開始逐一聯繫。

與你有何關係

如果你在 Vercel 上部署過項目,尤其是將敏感資訊(如資料庫密碼、API key等)存放在環境變量中,就需要警惕。

攻擊者就是透過讀取那些被標記為「非敏感」的環境變量,獲取了進一步滲透的權限。 雖然 Vercel 會對環境變量進行加密儲存,但在某些內部流程或存取場景中,被標記為「非敏感」的變量可能會以較寬鬆的方式被存取,導致暴露風險增加。

以筆者為例,目前僅部署靜態網站,且未使用任何 API 或敏感環境變量,因此在本次事件中的風險相對較低。

自查與防護

為了保障自身的資料安全,官方建議可以採取以下行動:

- 檢查並輪換密鑰: 登錄你的 Vercel 帳戶,進入環境變量(Environment Variables)頁面,檢查所有變量。將所有包含真實憑證(如 API Key、數據庫密碼)的變量標記為「敏感」,並立即生成新的密鑰進行替換。

- 審查 Google Workspace 授權: 如果你使用的是 Google Workspace 帳號,可以檢查一下哪些第三方應用獲得了你的授權。

- 翻查部署日誌: 檢查近期的部署日誌,確認是否有異常操作或未知的部署記錄。

安全意識升級

謹慎授權:任何要求你授權訪問工作帳戶或敏感資料的第三方工具,都應被視為潛在風險。

最小權限原則: 只授予工具完成其功能所必需的最低權限,避免全盤托出(全盤皆輸)。

主動而非被動: 不要等待官方通知,養成定期審查和更新密鑰的習慣。

總結

這次事件再次提醒我們,在現代開發流程中,真正需要保護的已不只是系統本身,連同身份與授權都是十分需要留意的!

聲明:筆非資安專家,僅將查詢到的資料整理並分享,有些資訊來源為英文,若有翻譯或理解錯誤歡迎指正,也歡迎在留言區分享你的看法!