在完成基礎安全與同步設定後,我們通常會面臨下一個技術門檻:「如何從外網優雅且安全地存取家裡的 NAS 服務?」

傳統方式是針對不同服務各自開放 Port——Drive 開 7000、DSM 開 5001、Photos 開另一個,光是記這些 Port 號碼就已經很頭痛了,更別提每開一個 Port 就多一道攻擊面。今天,我們用 DDNS 加上反向代理這組組合拳,徹底解決連接混亂的問題。

1. DDNS:給你的 NAS 一個固定門牌

想從外網存取 NAS,你首先需要一個固定的「網址」。對於大多數使用動態 IP 的家庭環境,DDNS(動態網域名稱系統)就是解法——它讓你的 NAS 無論 IP 怎麼變,都能用同一個網域名稱連進去。

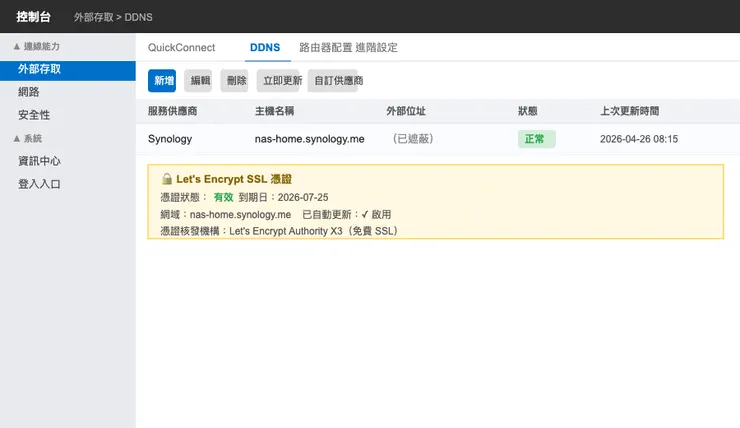

Synology 內建的 DDNS 服務特別好用,原因在於它和 Let's Encrypt 完美整合。你申請好 DDNS 網域之後,可以同時勾選「自動申請 Let's Encrypt 憑證並設為預設」,這樣你的連線就是全程加密的 HTTPS,再也不會看到瀏覽器那個讓人不安的紅色「您的連線不安全」警告。

設定路徑在「控制台 > 外部存取 > DDNS」,新增一筆 Synology 主機名稱,完成後勾選強制 HTTPS,資料在公網上就全程加密傳輸了。

2. 反向代理:一個入口,管理所有服務

這是本篇最重要的概念,也是讓整個 NAS 架構變得優雅的關鍵。

反向代理的邏輯很簡單:你只需要對外開放一個標準的 HTTPS 443 Port,所有流量都從這個入口進來,NAS 再根據你連接的子網域,自動把流量轉發到對應的內部服務。以前你需要記 https://nas.me:5001、https://nas.me:7000,現在變成 https://drive.nas.me、https://dsm.nas.me——不用記 Port,對外也只暴露一個入口,安全性和易用性同時提升。

設定在「控制台 > 登入入口 > 進階 > 反向代理伺服器」裡。每條規則設定兩件事:來源是你對外的 HTTPS 子網域(連接埠 443),目的地是 NAS 內部服務實際跑的位址和 Port。設定完後,透過子網域連進來的流量就自動被導到對應服務,整個架構清晰又安全。

[開發者私房話]

「第一次接觸反向代理時,我也覺得「好像很複雜」。但等你真的搞懂那個邏輯——一個對外入口、根據子網域決定要把流量送去哪——你會發現它反而是整個架構裡最優雅的設計。更重要的是,從資安角度來看,不對外暴露多個 Port 這件事意義重大:攻擊面變小了,管理也變得清晰。我的建議是,哪怕現在只有一個服務需要對外,也值得花一個小時把這套架構搭起來,因為之後每增加一個服務,代價只是新增一條規則。」